Qu’est-ce que le calcul améliorant la confidentialité ?

Le calcul améliorant la confidentialité est une technique qui garantit la confidentialité des informations sensibles lorsqu’elles sont utilisées par plusieurs parties pour collaborer sur des tâches.

Si deux parties travaillent sur un projet qui les oblige à partager leurs données – mais qu’elles ne veulent pas révéler les informations privées qu’elles contiennent – elles peuvent utiliser le PEC comme garantie pour collaborer sans partager les détails sécurisés. Le PEC utilise des techniques mathématiques qui permettent à toutes les parties d’effectuer des calculs sur les données sans partager explicitement les informations. Il garantit que la collaboration reste honnête et qu’aucun protocole de sécurité n’a été violé. Selon Gartner, société de recherche et de conseil en technologie, d’ici 2025, 50 % des grandes entreprises adopteront le calcul améliorant la confidentialité pour traiter les données dans des environnements non fiables et des cas d’utilisation d’analyse de données multipartites.

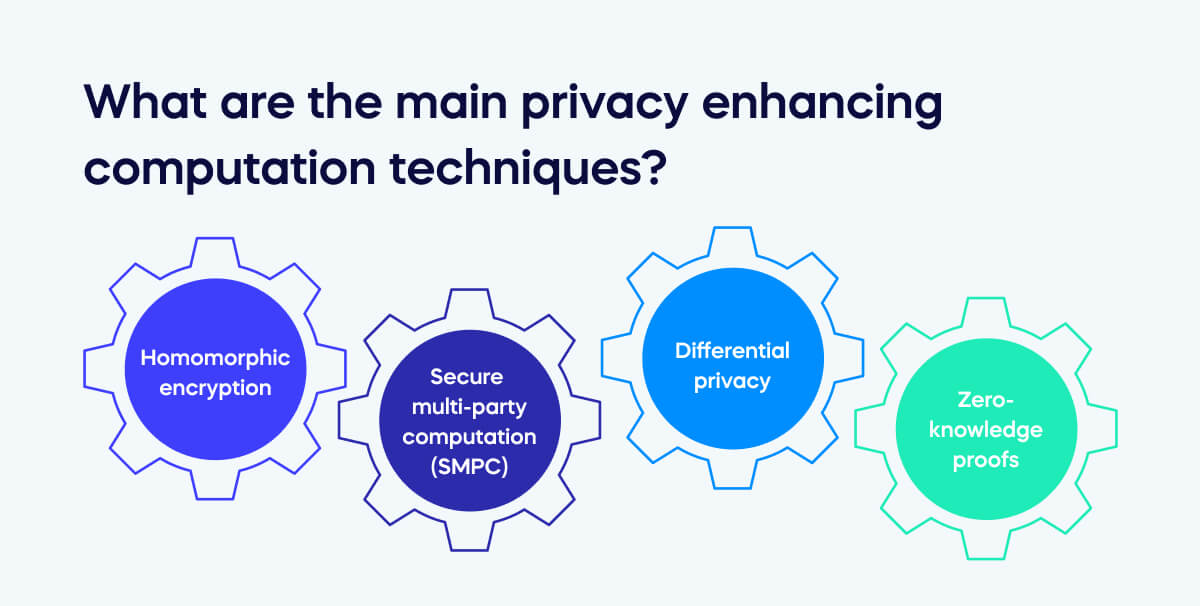

Quelles sont les principales techniques de calcul améliorant la confidentialité ?

Plusieurs techniques peuvent être utilisées pour protéger la confidentialité des données dans le contexte du calcul améliorant la confidentialité. Voici les quatre approches les plus populaires.

Chiffrement homomorphe

Cette méthode permet d’effectuer des calculs sur des données chiffrées sans déchiffrement. Comme les données restent chiffrées tout au long du processus, leur confidentialité est assurée. Il existe différents types de chiffrement homomorphe, tels que partiellement et entièrement homomorphe.

Calcul multipartite sécurisé (SMPC)

Le SMPC permet à plusieurs parties de travailler collectivement sur la solution d’un problème spécifique sans révéler les données privées qu’elles ont fournies pour l’analyse. Grâce à des protocoles et des algorithmes cryptographiques, le SMPC permet aux participants de saisir leurs données dans un système partagé sans révéler ce qu’elles sont. Au lieu de cela, le système effectue le calcul tout en gardant les contributions individuelles cachées ; tous les participants ne peuvent voir que le résultat final.

Confidentialité différentielle

Ce concept de protection de la confidentialité ajoute un « bruit aléatoire »* aux informations pour protéger les données individuelles. L’avantage de cette méthode est que des informations utiles peuvent toujours être tirées des détails. Par exemple, s’il existait une base de données sur les salaires des personnes et qu’une entreprise voulait connaître le salaire moyen sans révéler le salaire d’une personne spécifique, un peu de « bruit aléatoire » serait ajouté au résultat pour qu’il soit impossible de déterminer le salaire exact de tout individu dans la base de données. * Le concept d’ajouter des données aléatoires ou imprévisibles aux données réelles afin que l’information globale agrégée ne soit pas significativement modifiée, mais qu’il soit plus difficile de déterminer les valeurs individuelles.

Preuves à divulgation nulle de connaissance

Cette approche permet aux parties de prouver qu’elles disposent des informations correctes pour effectuer un calcul ou accéder aux données sans révéler les informations elles-mêmes. Par exemple, les employés peuvent montrer à leur employeur qu’ils connaissent leur mot de passe sans le révéler. Dans ce cas, l’employé effectue un certain nombre d’étapes prouvant sa connaissance du mot de passe et présente le résultat à l’employeur. L’employeur vérifiera les résultats en effectuant les étapes de vérification. Si le résultat de l’employé correspond à ce que l’employeur obtiendrait en suivant les étapes, l’employeur est alors assuré que l’employé connaît son mot de passe.

Plusieurs techniques peuvent être utilisées pour protéger la confidentialité des données dans le contexte du calcul améliorant la confidentialité. Voici les quatre approches les plus populaires.

Chiffrement homomorphe

Cette méthode permet d’effectuer des calculs sur des données chiffrées sans déchiffrement. Comme les données restent chiffrées tout au long du processus, leur confidentialité est assurée. Il existe différents types de chiffrement homomorphe, tels que partiellement et entièrement homomorphe.

Calcul multipartite sécurisé (SMPC)

Le SMPC permet à plusieurs parties de travailler collectivement sur la solution d’un problème spécifique sans révéler les données privées qu’elles ont fournies pour l’analyse. Grâce à des protocoles et des algorithmes cryptographiques, le SMPC permet aux participants de saisir leurs données dans un système partagé sans révéler ce qu’elles sont. Au lieu de cela, le système effectue le calcul tout en gardant les contributions individuelles cachées ; tous les participants ne peuvent voir que le résultat final.

Confidentialité différentielle

Ce concept de protection de la confidentialité ajoute un « bruit aléatoire »* aux informations pour protéger les données individuelles. L’avantage de cette méthode est que des informations utiles peuvent toujours être tirées des détails. Par exemple, s’il existait une base de données sur les salaires des personnes et qu’une entreprise voulait connaître le salaire moyen sans révéler le salaire d’une personne spécifique, un peu de « bruit aléatoire » serait ajouté au résultat pour qu’il soit impossible de déterminer le salaire exact de tout individu dans la base de données. * Le concept d’ajouter des données aléatoires ou imprévisibles aux données réelles afin que l’information globale agrégée ne soit pas significativement modifiée, mais qu’il soit plus difficile de déterminer les valeurs individuelles.

Preuves à divulgation nulle de connaissance

Cette approche permet aux parties de prouver qu’elles disposent des informations correctes pour effectuer un calcul ou accéder aux données sans révéler les informations elles-mêmes. Par exemple, les employés peuvent montrer à leur employeur qu’ils connaissent leur mot de passe sans le révéler. Dans ce cas, l’employé effectue un certain nombre d’étapes prouvant sa connaissance du mot de passe et présente le résultat à l’employeur. L’employeur vérifiera les résultats en effectuant les étapes de vérification. Si le résultat de l’employé correspond à ce que l’employeur obtiendrait en suivant les étapes, l’employeur est alors assuré que l’employé connaît son mot de passe.

Quels secteurs d’activité utilisent le calcul améliorant la confidentialité ?

Santé – Analyse des données sur le diabète

Les organisations de soins de santé doivent partager des données sensibles pour des tâches ou des projets spécifiques. Par exemple, deux hôpitaux peuvent vouloir travailler ensemble pour trouver des traitements contre le diabète, et le projet peut impliquer l’utilisation de dossiers de patients contenant des informations de santé hautement confidentielles. Les dossiers seraient chiffrés, puis des techniques de PEC telles que le SMPC seraient utilisées pour effectuer des calculs conjoints sur les données chiffrées afin de trouver des réponses telles que l’âge moyen des patients atteints de diabète sans révéler les âges individuels.

Finance – Évaluation du risque de prêt

Les services financiers peuvent utiliser le PEC pour protéger les informations sensibles lors de transactions et d’analyses sécurisées. Si une banque souhaite rationaliser un processus d’approbation de prêt tout en garantissant la confidentialité des informations financières des clients, elle peut utiliser une technique de PEC comme le SMPC pour calculer les données chiffrées. Elle peut déterminer des informations telles que le ratio dette/revenu pour chaque demandeur afin d’évaluer sa solvabilité, prenant ainsi des décisions éclairées sans accéder aux données financières brutes des demandeurs.

Technologie de maison intelligente – Recommandations de thermostat

Une entreprise de technologie de maison intelligente peut vouloir analyser les données de température pour améliorer les performances de son thermostat sans compromettre la confidentialité des utilisateurs. Dans ce cas, elle pourrait utiliser le chiffrement homomorphe. Les données seraient disponibles à partir des thermostats intelligents, mais il s’agit d’informations sensibles. Par conséquent, les données sont chiffrées à l’aide de cette méthode PEC avant d’être envoyées au serveur central de l’entreprise pour analyse.

Avantages du calcul améliorant la confidentialité

Les entreprises bénéficient d’une variété d’avantages avec le PEC :

Confidentialité des données

Le PEC permet aux organisations de protéger les données sensibles tout en obtenant les informations nécessaires. Elles resteront conformes aux réglementations sur la protection des données et maintiendront la confiance de leurs utilisateurs ou clients.

Collaboration sécurisée

Plusieurs parties peuvent collaborer sur des projets, des recherches et des analyses de données sans exposer leurs informations privées.

Atténuation des risques

Les organisations se conformeront aux réglementations en matière de confidentialité telles que le RGPD, la HIPAA et la CCPA. Elles protégeront les données sensibles et éviteront des amendes coûteuses ou des complications juridiques. Le calcul améliorant la confidentialité (PEC) est un élément crucial de la gestion intégrée des risques (IRM) en offrant une protection avancée des données pendant le traitement, améliorant ainsi la capacité d’une organisation à gérer et à atténuer les risques liés à la confidentialité et à la sécurité des données.

Inconvénients du calcul améliorant la confidentialité

Le PEC peut avoir certains inconvénients qui méritent d’être pris en compte :

Surcharge computationnelle

Une plus grande puissance de calcul est nécessaire pour traiter les données lorsqu’elles sont chiffrées, ce qui peut ralentir les opérations et augmenter les coûts.

Complexité

Les techniques de PEC nécessitent des connaissances et une expertise cryptographiques spécialisées. Toute erreur d’implémentation pourrait entraîner des vulnérabilités ou des violations de la confidentialité.

Compatibilité

Ces approches peuvent ne pas être compatibles avec tous les systèmes et logiciels. L’intégration peut être particulièrement difficile avec les systèmes existants. Les services informatiques peuvent devoir être mis à jour avant que les PEC ne puissent être utilisés.

Évolutivité

Les méthodes PEC peuvent ne pas bien s’adapter si de grands ensembles de données ou un volume élevé d’utilisateurs accèdent aux données simultanément. La gestion de la charge de calcul peut introduire de nouveaux défis pour les entreprises.