Was ist datenschutzfördernde Berechnung?

Datenschutzfördernde Berechnung ist eine Technik, die sicherstellt, dass sensible Informationen vertraulich bleiben, wenn sie von mehreren Parteien zur Zusammenarbeit an Aufgaben genutzt werden.

Wenn zwei Parteien an einem Projekt arbeiten, das die gemeinsame Nutzung ihrer Daten erfordert – sie aber die darin enthaltenen privaten Informationen nicht preisgeben möchten – können sie PEC als Schutzmaßnahme nutzen, um zusammenzuarbeiten, ohne die sicheren Details zu teilen. PEC verwendet mathematische Techniken, die es allen Parteien ermöglichen, Berechnungen an den Daten durchzuführen, ohne die Informationen explizit zu teilen. Es stellt sicher, dass die Zusammenarbeit ehrlich bleibt und keine Sicherheitsprotokolle verletzt wurden. Laut dem Technologieforschungs- und Beratungsunternehmen Gartner werden bis 2025 50 % der großen Unternehmen datenschutzfördernde Berechnungen einsetzen, um Daten in nicht vertrauenswürdigen Umgebungen und in Anwendungsfällen für die Datenanalyse mehrerer Parteien zu verarbeiten.

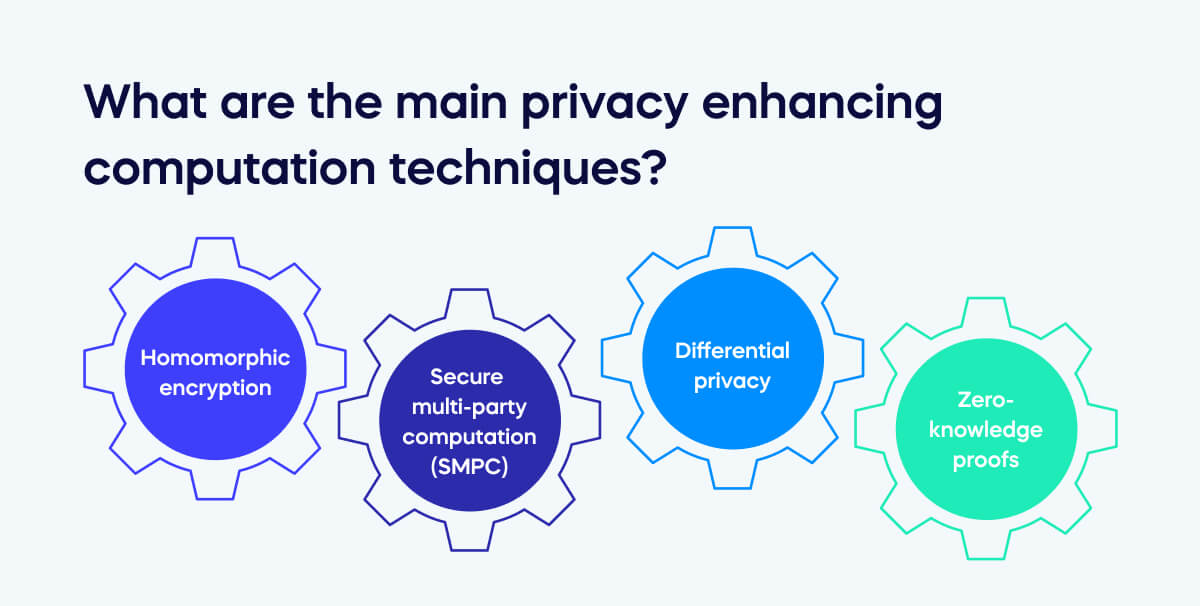

Was sind die wichtigsten Techniken der datenschutzfördernden Berechnung?

Im Rahmen der datenschutzfördernden Berechnung können verschiedene Techniken zum Schutz der Datenprivatsphäre eingesetzt werden. Hier sind die vier gängigsten Ansätze.

Homomorphe Verschlüsselung

Diese Methode ermöglicht die Durchführung von Berechnungen auf verschlüsselten Daten ohne Entschlüsselung. Da die Daten während des gesamten Prozesses verschlüsselt bleiben, ist ihre Vertraulichkeit gewährleistet. Es gibt verschiedene Arten der homomorphen Verschlüsselung, wie z. B. teilweise und vollständig homomorphe.

Sichere Mehrparteienberechnung (SMPC)

SMPC ermöglicht es mehreren Parteien, gemeinsam an der Lösung eines bestimmten Problems zu arbeiten, ohne die privaten Daten preiszugeben, die sie zur Analyse beigesteuert haben. Mithilfe kryptografischer Protokolle und Algorithmen ermöglicht SMPC den Teilnehmern, ihre Daten in ein gemeinsames System einzugeben, ohne deren Inhalt preiszugeben. Stattdessen führt das System die Berechnung durch, während die einzelnen Beiträge verborgen bleiben; alle Teilnehmer können nur das Endergebnis sehen.

Differenzielle Privatsphäre

Dieses Konzept des Datenschutzes fügt Informationen „zufälliges Rauschen“* hinzu, um individuelle Daten zu schützen. Der Vorteil dieser Methode ist, dass weiterhin nützliche Erkenntnisse aus den Details gewonnen werden können. Wenn es beispielsweise eine Datenbank mit Gehältern von Personen gäbe und ein Unternehmen das Durchschnittsgehalt herausfinden wollte, ohne das Gehalt einer bestimmten Person preiszugeben, würde dem Ergebnis ein wenig „zufälliges Rauschen“ hinzugefügt, um es unmöglich zu machen, das genaue Gehalt einer einzelnen Person in der Datenbank herauszufinden. * Das Konzept, den realen Daten zufällige oder unvorhersehbare Daten hinzuzufügen, sodass die aggregierten Gesamtinformationen nicht wesentlich verändert werden, es aber schwieriger ist, individuelle Werte zu bestimmen.

Zero-Knowledge Proofs

Dieser Ansatz ermöglicht es Parteien, zu beweisen, dass sie die richtigen Informationen besitzen, um eine Berechnung durchzuführen oder auf Daten zuzugreifen, ohne die Informationen selbst preiszugeben. Zum Beispiel können Mitarbeiter ihrem Arbeitgeber zeigen, dass sie ihr Passwort kennen, ohne es preiszugeben. In diesem Fall führt der Mitarbeiter eine Reihe von Schritten durch, die sein Wissen über das Passwort beweisen, und präsentiert das Ergebnis dem Arbeitgeber. Der Arbeitgeber überprüft die Ergebnisse, indem er die Verifizierungsschritte durchführt. Wenn das Ergebnis des Mitarbeiters mit dem übereinstimmt, was der Arbeitgeber durch Befolgen der Schritte erhalten würde, ist der Arbeitgeber sicher, dass der Mitarbeiter sein Passwort kennt.

Im Rahmen der datenschutzfördernden Berechnung können verschiedene Techniken zum Schutz der Datenprivatsphäre eingesetzt werden. Hier sind die vier gängigsten Ansätze.

Homomorphe Verschlüsselung

Diese Methode ermöglicht die Durchführung von Berechnungen auf verschlüsselten Daten ohne Entschlüsselung. Da die Daten während des gesamten Prozesses verschlüsselt bleiben, ist ihre Vertraulichkeit gewährleistet. Es gibt verschiedene Arten der homomorphen Verschlüsselung, wie z. B. teilweise und vollständig homomorphe.

Sichere Mehrparteienberechnung (SMPC)

SMPC ermöglicht es mehreren Parteien, gemeinsam an der Lösung eines bestimmten Problems zu arbeiten, ohne die privaten Daten preiszugeben, die sie zur Analyse beigesteuert haben. Mithilfe kryptografischer Protokolle und Algorithmen ermöglicht SMPC den Teilnehmern, ihre Daten in ein gemeinsames System einzugeben, ohne deren Inhalt preiszugeben. Stattdessen führt das System die Berechnung durch, während die einzelnen Beiträge verborgen bleiben; alle Teilnehmer können nur das Endergebnis sehen.

Differenzielle Privatsphäre

Dieses Konzept des Datenschutzes fügt Informationen „zufälliges Rauschen“* hinzu, um individuelle Daten zu schützen. Der Vorteil dieser Methode ist, dass weiterhin nützliche Erkenntnisse aus den Details gewonnen werden können. Wenn es beispielsweise eine Datenbank mit Gehältern von Personen gäbe und ein Unternehmen das Durchschnittsgehalt herausfinden wollte, ohne das Gehalt einer bestimmten Person preiszugeben, würde dem Ergebnis ein wenig „zufälliges Rauschen“ hinzugefügt, um es unmöglich zu machen, das genaue Gehalt einer einzelnen Person in der Datenbank herauszufinden. * Das Konzept, den realen Daten zufällige oder unvorhersehbare Daten hinzuzufügen, sodass die aggregierten Gesamtinformationen nicht wesentlich verändert werden, es aber schwieriger ist, individuelle Werte zu bestimmen.

Zero-Knowledge Proofs

Dieser Ansatz ermöglicht es Parteien, zu beweisen, dass sie die richtigen Informationen besitzen, um eine Berechnung durchzuführen oder auf Daten zuzugreifen, ohne die Informationen selbst preiszugeben. Zum Beispiel können Mitarbeiter ihrem Arbeitgeber zeigen, dass sie ihr Passwort kennen, ohne es preiszugeben. In diesem Fall führt der Mitarbeiter eine Reihe von Schritten durch, die sein Wissen über das Passwort beweisen, und präsentiert das Ergebnis dem Arbeitgeber. Der Arbeitgeber überprüft die Ergebnisse, indem er die Verifizierungsschritte durchführt. Wenn das Ergebnis des Mitarbeiters mit dem übereinstimmt, was der Arbeitgeber durch Befolgen der Schritte erhalten würde, ist der Arbeitgeber sicher, dass der Mitarbeiter sein Passwort kennt.

Welche Wirtschaftszweige nutzen datenschutzfördernde Berechnung?

Gesundheitswesen – Analyse von Diabetesdaten

Gesundheitsorganisationen müssen sensible Daten für bestimmte Aufgaben oder Projekte austauschen. Zum Beispiel möchten zwei Krankenhäuser möglicherweise zusammenarbeiten, um Behandlungen für Diabetes zu finden, und das Projekt könnte die Verwendung von Patientenakten mit hochvertraulichen Gesundheitsinformationen beinhalten. Die Akten würden verschlüsselt, und dann würden PEC-Techniken wie SMPC verwendet, um gemeinsame Berechnungen an den verschlüsselten Daten durchzuführen, um Antworten wie das Durchschnittsalter von Patienten mit Diabetes zu finden, ohne individuelle Alter preiszugeben.

Finanzwesen – Kreditrisikobewertung

Finanzdienstleister können PEC nutzen, um sensible Informationen bei sicheren Transaktionen und Analysen zu schützen. Wenn eine Bank einen Kreditgenehmigungsprozess optimieren möchte, während die finanziellen Informationen der Kunden privat bleiben, kann sie eine PEC-Technik wie SMPC verwenden, um die verschlüsselten Daten zu berechnen. Sie können Informationen wie das Verhältnis von Schulden zu Einkommen für jeden Antragsteller ermitteln, um deren Kreditwürdigkeit zu beurteilen und fundierte Entscheidungen zu treffen, ohne auf die rohen Finanzdaten der Antragsteller zugreifen zu müssen.

Smart-Home-Technologie – Thermostat-Empfehlungen

Ein Smart-Home-Technologieunternehmen möchte möglicherweise Temperaturdaten analysieren, um die Leistung seiner Thermostate zu verbessern, ohne die Privatsphäre der Benutzer zu gefährden. In diesem Fall könnten sie homomorphe Verschlüsselung verwenden. Die Daten wären von den intelligenten Thermostaten verfügbar, aber es handelt sich um sensible Informationen. Daher werden die Daten mit dieser PEC-Methode verschlüsselt, bevor sie zur Analyse an den zentralen Server des Unternehmens gesendet werden.

Vorteile der datenschutzfördernden Berechnung

Unternehmen profitieren von einer Vielzahl von Vorteilen durch PEC:

Datenschutz

PEC ermöglicht es Organisationen, sensible Daten zu schützen und gleichzeitig die notwendigen Informationen zu erhalten. Sie bleiben konform mit Datenschutzbestimmungen und bewahren das Vertrauen ihrer Benutzer oder Kunden.

Sichere Zusammenarbeit

Mehrere Parteien können an Projekten, Forschung und Datenanalyse zusammenarbeiten, ohne ihre privaten Informationen preiszugeben.

Risikominderung

Organisationen werden Datenschutzbestimmungen wie DSGVO, HIPAA und CCPA einhalten. Sie schützen sensible Daten und vermeiden kostspielige Bußgelder oder rechtliche Komplikationen. Datenschutzfördernde Berechnung (PEC) ist eine entscheidende Komponente im Integrierten Risikomanagement (IRM), indem sie erweiterten Datenschutz während der Verarbeitung bietet und somit die Fähigkeit einer Organisation verbessert, Datenschutz- und Sicherheitsrisiken zu managen und zu mindern.

Nachteile der datenschutzfördernden Berechnung

PEC kann einige Nachteile haben, die es zu berücksichtigen gilt:

Rechenaufwand

Es ist mehr Rechenleistung erforderlich, um Daten zu verarbeiten, während sie verschlüsselt sind, was den Betrieb verlangsamen und die Kosten erhöhen kann.

Komplexität

PEC-Techniken erfordern spezialisiertes kryptografisches Wissen und Fachkenntnisse. Fehler bei der Implementierung könnten zu Schwachstellen oder Datenschutzverletzungen führen.

Kompatibilität

Diese Ansätze sind möglicherweise nicht mit allen Systemen und Software kompatibel. Die Integration kann besonders bei Altsystemen eine Herausforderung darstellen. Informationstechnologiedienste müssen möglicherweise aktualisiert werden, bevor PECs verwendet werden können.

Skalierbarkeit

PEC-Methoden lassen sich möglicherweise nicht gut skalieren, wenn große Datensätze oder eine hohe Anzahl von Benutzern gleichzeitig auf die Daten zugreifen. Die Bewältigung der Rechenlast kann Unternehmen vor neue Herausforderungen stellen.